Luglio 2018. Il CERT-PA (Computer Emergency Response Team Pubblica Amministrazione) segnala 714 incidenti di sicurezza informatica, più di 20 volte le segnalazioni di un anno prima dove erano stati registrati solo 34 incidenti. Viene naturale chiedersi se ci sia una spiegazione razionale dietro questi numeri. Risulta chiaro, dai dati disponibili, che la Pubblica Amministrazione (PA) sia il target di numerose attività informatiche maligne. Nonostante ciò la natura degli attacchi informatici (velocità, attribuzione, segretezza) rende spesso difficile dare una spiegazione esaustiva di quello che è successo. È quindi possibile spiegare cosa sia successo a luglio 2018? In parte, forse sì.

Un report di AGI, pubblicato a inizio agosto 2018, racconta come una indagine condotta dagli hacktivisti di m3shacklab abbia portato alla luce una situazione allarmante nella gestione della sicurezza informatica all’interno delle PA. Nello specifico, nel mirino dell’indagine, ci sono i Content Management System (CMS) più utilizzati: Drupal, Joomla e WordPress. In media il 67% dei domini utilizzati dalla pubblica amministrazione non viene aggiornato da più di un anno. Non solo, analizzando i dati relativi a WordPress, il CMS più utilizzato, risulta che ci sia un 29% di utilizzatori che non aggiorna la piattaforma da prima del 2015. Quindi, i siti web della PA italiana risultano vulnerabili ad attacchi informatici principalmente di tipo phishing, defacing e malware.

I risultati dell’inchiesta di m3shacklab sono stati condivisi anche sul sito del CERT-PA in una notizia del 30 luglio 2018, in cui si ricorda dell’importanza di tenere i CMS aggiornati per prevenire gli attacchi informatici. In questo senso il CERT-PA è una struttura che opera all’interno dell’Agenzia per l’Italia Digitale e ha il compito di trattare gli incidenti di sicurezza informatica del dominio costituito dalle pubbliche amministrazioni. Il CERT-PA lavora a stretto contatto con il CERT nazionale e la rete dei CERT, inoltre interviene a seguito di segnalazioni che hanno origine dalla PA stessa o da altre organizzazioni o attività di monitoraggio e intelligence. La concomitanza di un numero elevatissimo di incidenti a luglio, della pubblicazione dell’inchiesta di m3shacklab e della notizia riportata dal CERT-PA, portano naturalmente a domandarsi se non ci sia un collegamento tra questi eventi.

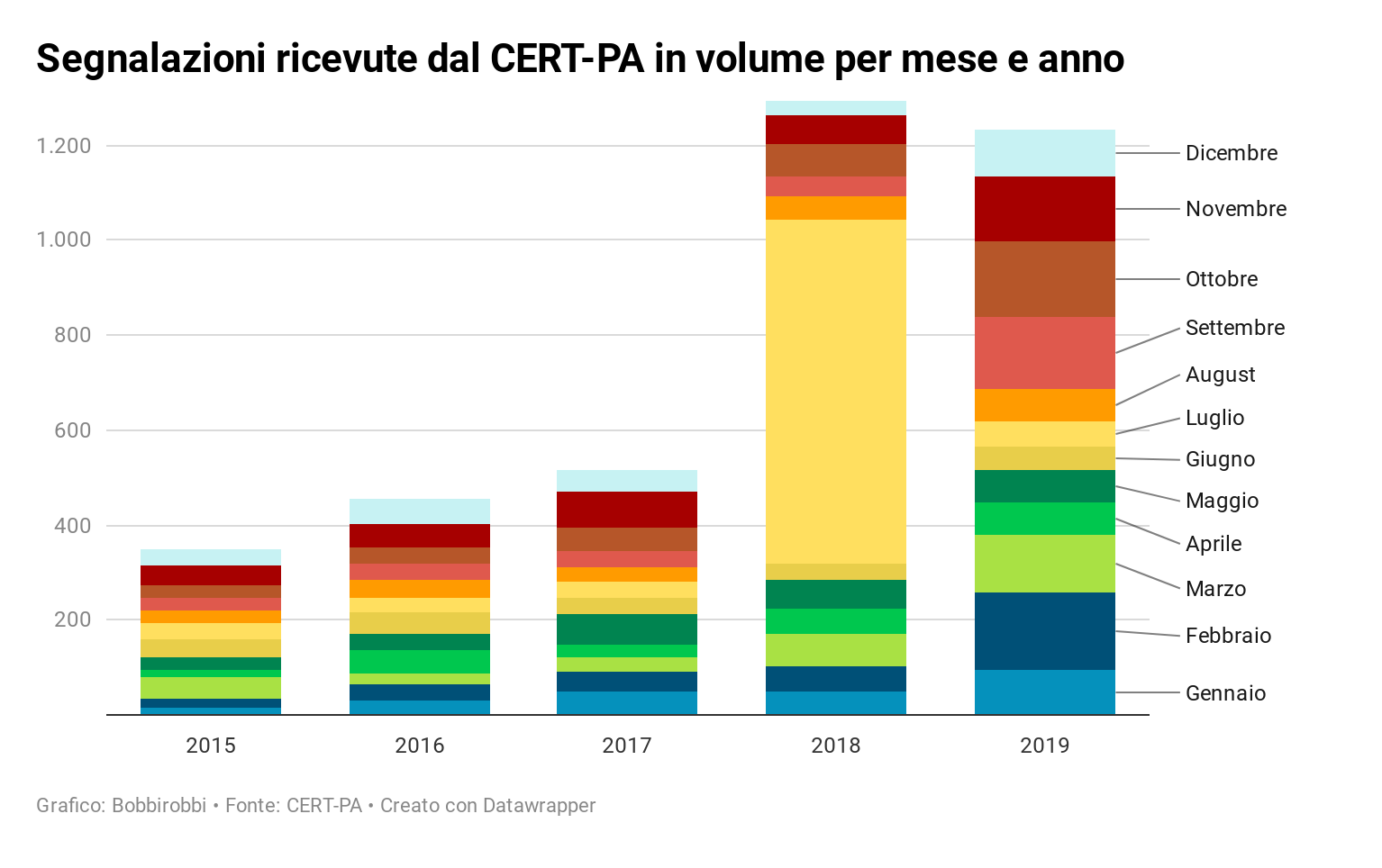

Analizzando i dati condivisi dal CERT-PA è difficile visualizzare altre spiegazioni del fenomeno accaduto a luglio 2018. È chiaramente visibile un incremento degli incidenti di sicurezza informatica tra il 2015 e il 2019. Nel 2015 gli attacchi sembrano concentrarsi nel periodo primaverile estivo e attorno al mese di novembre, ma già nel 2017 il volume degli attacchi nel periodo invernale e autunnale è aumentato, così come gli attacchi nel periodo estivo sono rimasti quasi invariati rispetto ai due anni precedenti. Dunque, sembra difficile categorizzare l’incremento degli attacchi soffermandosi su uno specifico mese o una stagione dell’anno, infatti i dati variano di anno in anno senza presentare direzioni chiare relative all’aumento degli stessi. In generale gli attacchi registrati a luglio 2018 sembrano dunque rappresentare un’anomalia rispetto all’aumento degli incidenti registrati dal CERT-PA, un’anomalia probabilmente collegata all’inchiesta sui CMS pubblicata nello stesso periodo.

Un altro spunto di riflessione è il numero totale degli incidenti che vengono pubblicati dal CERT-PA. Vista la generale insicurezza nell’infrastruttura pubblica italiana, in generale può risultare difficile credere come nel 2019 siano stati registrati solo 1234 incidenti. Come si è visto i dati del CERT-PA, anche quelli contenuti all’interno del Rapporto Clusit 2019, vanno verso un generale aumento degli incidenti di anno in anno: nel corso del 2018 le segnalazioni gestite dal CERT-PA sono state 1.297, contro le 520 del 2017, con un incremento del 150% circa. Questo corrisponde con l’analisi macroscopica del Clusit che riporta come nel quinquennio 2014 – 2018 la crescita degli attacchi gravi è stata del +77,8% (da 873 a 1 .552). Questo trend viene riconosciuto anche dai dati della piattaforma Hackmageddon, dove nuovamente si trova come gli attacchi verso le infrastrutture governative e la PA siano in aumento, secondi solo agli attacchi contro individui mirati. Quindi come possiamo interpretare questi 1.297 attacchi contro la pubblica amministrazione nel 2018? Sono un numero elevato o il contrario? Viene da chiedersi se il numero delle PA accreditate al CERT-PA possa influenzare questo dato, ad oggi solo lo 0,3% delle PA è accreditata presso il CERT della pubblica amministrazione. Sicuramente per sfuggire dal mirino dell’insicurezza informatica nella PA sarà necessario fare di più.